javascript 是最流行的 web 开发语言之一,但由于其广泛使用,它也是攻击者的常见目标。保护 javascript 应用程序的安全对于避免可能导致数据被盗、用户帐户受损等安全漏洞至关重要。本文将探讨 javascript 应用程序中的一些常见漏洞并提供缓解这些漏洞的策略。

常见 javascript 漏洞

1. 跨站脚本(xss)

当攻击者能够将恶意脚本注入其他用户查看的网页时,就会发生跨站脚本攻击 (xss)。这些脚本可以窃取 cookie、会话令牌或其他敏感信息。

易受攻击的代码示例:

document.write(location.search);

如果用户被定向到类似 https://example.com/?name=<script>alert('xss')</script> 这样的 url,document.write() 将直接在页面上渲染恶意脚本。

如何预防 xss:

- 清理输入: 始终验证和清理用户输入。

const userinput = sanitizehtml(getuserinput());

使用 dompurify 等库来清理输入。

立即学习“Java免费学习笔记(深入)”;

- 使用内容安全策略 (csp): csp 标头可以阻止来自可信来源的脚本的执行。

csp 标头示例:

content-security-policy: default-src 'self'; script-src 'self' https://trusted.com

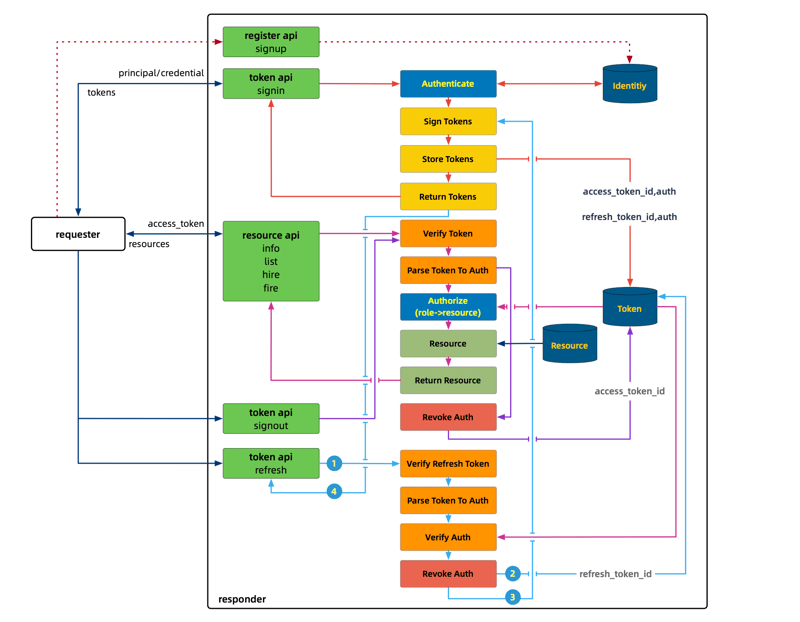

2. 跨站请求伪造(csrf)

csrf 是一种攻击者诱骗用户在不知情的情况下提交恶意请求的攻击。它利用了浏览器自动在请求中包含 cookie 等凭证的事实,允许攻击者代表用户执行操作。

易受攻击形式的示例:

如果表单存在漏洞,攻击者可以在另一个站点上创建虚假表单,以代表登录用户提交请求。

如何预防csrf:

- 使用反 csrf 令牌: 为每个会话或表单提交生成唯一的令牌,并在服务器端验证它们。

<input type="hidden" name="_csrf" value="randomtoken123">

- samesite cookies: 使用 samesite 属性设置 cookie,该属性限制使用 cookie 发出跨域请求。

set-cookie: sessionid=abc123; samesite=strict

3. 不安全的反序列化

当使用不受信任的数据在应用程序中创建对象时,就会发生不安全的反序列化,从而允许攻击者执行任意代码或提升权限。

易受攻击的代码示例:

const user = json.parse(datafromuser);

如果 datafromuser 被篡改,反序列化过程可能会导致创建意外对象或执行危险方法。

如何防止不安全的反序列化:

- 避免反序列化不受信任的数据: 在反序列化之前始终验证和清理数据。

- 使用安全库:如果可能,请使用安全处理序列化和反序列化的库。

4. 服务器端 javascript 注入

在某些情况下,需要服务器端 javascript 执行,例如在 node.js 环境中。当不受信任的数据作为代码在服务器上执行时,就会发生服务器端 javascript 注入,从而导致代码执行漏洞。

易受攻击的代码示例:

eval(userinput);

如果攻击者控制了 userinput,他们就可以在服务器上注入并执行恶意代码。

如何防止服务器端 javascript 注入:

- 避免 eval(): 不要使用 eval() 执行用户提供的输入。

const safefunction = new function('return 2 + 2');

- 使用静态代码分析工具:像 eslint 这样的工具可以帮助识别潜在的代码注入点。

5. 身份验证失效

身份验证是验证用户身份的过程。当应用程序的身份验证机制较弱或有缺陷时,就会发生身份验证损坏,从而使攻击者能够冒充合法用户。

常见漏洞:

- 弱密码:用户可能会选择容易被猜测或泄露的密码。

- 会话劫持:攻击者可能会窃取会话令牌或cookie。

如何加强认证:

使用多重身份验证(mfa):要求用户使用多种方法(例如密码+短信代码)验证其身份。

安全会话管理:使用安全、httponly 和加密的 cookie。登录后重新生成会话令牌,以防止会话固定攻击。

res.cookie('sessionid', sessionid, { httponly: true, secure: true });

6. 敏感数据暴露

密码、信用卡号和 api 密钥等敏感数据应谨慎处理。当这些数据存储或传输不安全时,可能会发生暴露。

如何防止数据泄露:

- 加密敏感数据:始终使用强大的加密算法(例如 aes-256)来存储和传输敏感信息。

使用 https: 确保服务器和客户端之间的所有通信均使用 tls (https) 加密。

秘密的环境变量: 将 api 密钥、数据库凭据和其他秘密存储在环境变量或安全保管库中,而不是在应用程序中对它们进行硬编码。

export api_key=your_api_key

7. 未经验证的重定向和转发

当攻击者操纵 url 将用户重定向到恶意站点时,就会出现此漏洞。

易受攻击的代码示例:

res.redirect(req.query.redirecturl);

如果 url 未经验证,攻击者可能会将用户引导至网络钓鱼网站。

如何防止未经验证的重定向:

白名单 url: 仅允许重定向到受信任的预定义 url。

使用安全重定向方法:确保重定向逻辑在重定向用户之前检查 url 是否安全。

确保 javascript 应用程序安全的最佳实践

定期安全审核和渗透测试:通过进行审核和渗透测试定期测试您的应用程序是否存在漏洞。

更新依赖项:保持库、框架和包的更新。使用 npmaudit 等工具检查项目依赖项中的漏洞。

遵循最小权限原则:限制组件和用户在应用程序中拥有的权限和访问权限。

安全标头: 使用 x-content-type-options、x-frame-options 和 strict-transport-security 等 http 安全标头来提高安全性。

安全标头示例:

X-Frame-Options: DENY Strict-Transport-Security: max-age=63072000; includeSubDomains; preload

- 输入验证:始终验证客户端和服务器端的用户输入。应验证输入的长度、类型、格式和允许的字符。

结论

javascript 应用程序虽然功能强大,但很容易出现攻击者可以利用的各种漏洞。通过了解和缓解这些常见漏洞,开发人员可以创建更安全的应用程序来保护用户和数据。定期安全审核、安全编码实践以及现代安全功能的使用将帮助您领先于潜在威胁。

为了进一步阅读,开发人员应该关注 owasp 十大漏洞,并将这些见解融入到他们的开发实践中。

以上就是保护 JavaScript 应用程序的安全:常见漏洞以及如何避免它们的详细内容,更多请关注php中文网其它相关文章!